Powershell脚本分析

【Powershell脚本分析】Powershell脚本分析(1)首先,恶意软件需要搜索进程以进行注入。通常使用三个应用程序接口来搜索目标进程,分别是:CreateToolhelp32Snapshot用于枚举指定进程或所有进程的堆或模块状态,并返回快照。Process32First检索关于快照中第一个进程的信息&...

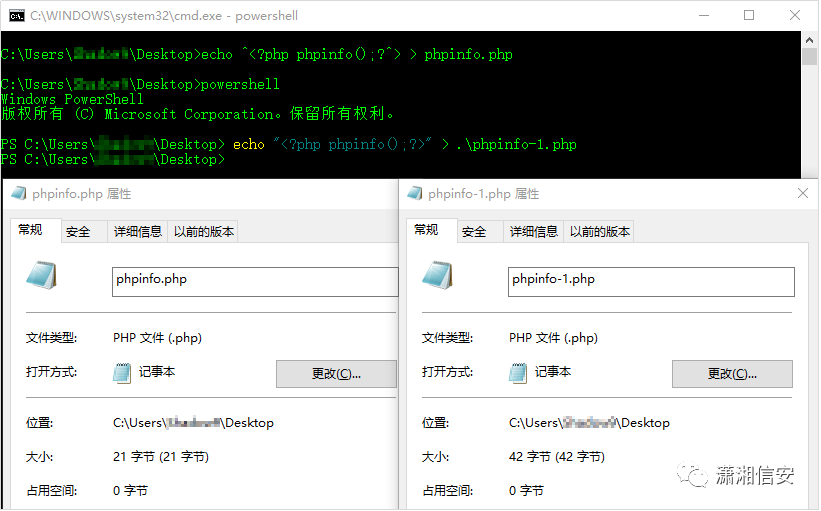

Powershell写入文件问题简要分析

0x01 前言朋友在测试webshell-venom(免杀webshell无限生成工具)项目时发现的这个问题,就是在Cmd和Powershell命令行下写入的文件是有区别的,虽然文件内容看起来是一样的,但是文件大小却不一样,且Cmd下写入的文件能解析,而Powershell下写入的文件就不能解析,可以用c32asm等工具看出其中差别。https://github.com/yzddmr6/webs....

Cobaltstrike4.0——记一次上头的powershell上线分析(三)

5、总结:上面便是远程进程注入实现dll的注入,实质上就是在宿主进程上创建了一个新的线程,新的线程执行了我们写的恶意代码。整个过程最关键的一步也是最巧妙的一步:就是我们调用CreateRemoteThread这个api来在远程进程中创建线程的时候,要传入一个过程方法,创建的线程就会去执行这个过程方法(对这个方法是有两个限制的,返回值和参数类型要满足条件)。这里我们想一下,这个过程方法可以是我们自....

Cobaltstrike4.0——记一次上头的powershell上线分析(二)

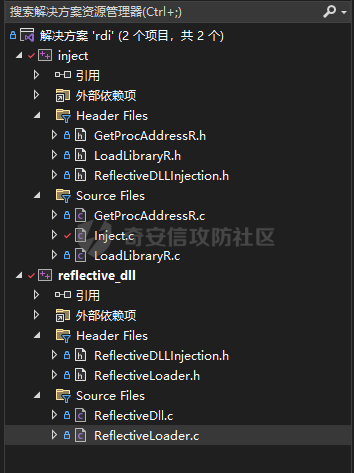

shellcode的编写shellcode就是一串放到哪都能执行的机器码,不依赖导入表和重定向表,也就是不依赖环境,那么这个是怎么做到的呢?我们如何在不直接使用 win32的api的情况下来调用相关api接口的呢?(一般我们直接调用api,其实都是一个间接call,从导出表里面IAT表里面拿api的函数的真实地址。但是因为这个真实地址会随着模块在每个进程中被加载的基址不同而改变,所以我们在she....

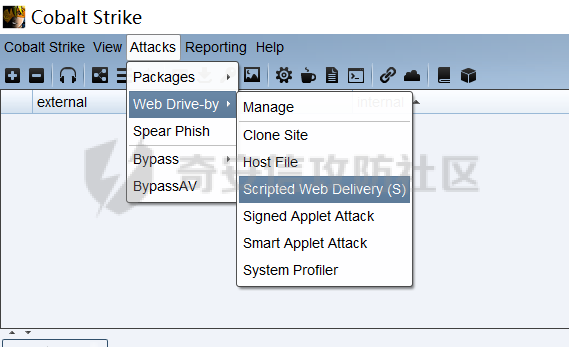

Cobaltstrike4.0——记一次上头的powershell上线分析(一)

简单记录下之前CS的powershell上线分析心路历程。本文主要分析内容1、CS powershell上线过程分析2、powershell shellcodeloader分析3、shellcode内容4、dll注入相关内容5、ReflectDllInjection技术分析生成攻击payload:CS通过Arttack—>Web Drive-by—>Scripted Web Deli....

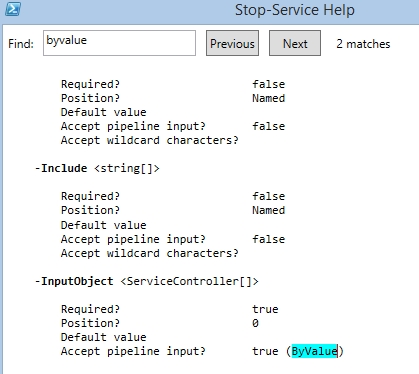

Powershell 管道原理分析

豆子一直以为管道其实是很简单的,无非就是把前一个的输出结果通过管道传给下一个命令的输入嘛,貌似很多网上教程也就这么解释一下,然后就是各种演示命令了。昨天看了一个MVA2年前的powershell快速入门课程,才发现很多细节都忽略掉了,这个细节对于理解管道怎么工作是非常重要的,因为有的时候不是所有的命令都支持互相管道传输。知道了他的工作方式,才能更有效的使用管道。 下面的解释是基于Powersh.....

利用 PowerShell 分析SharePoint WebApplication 体系结构

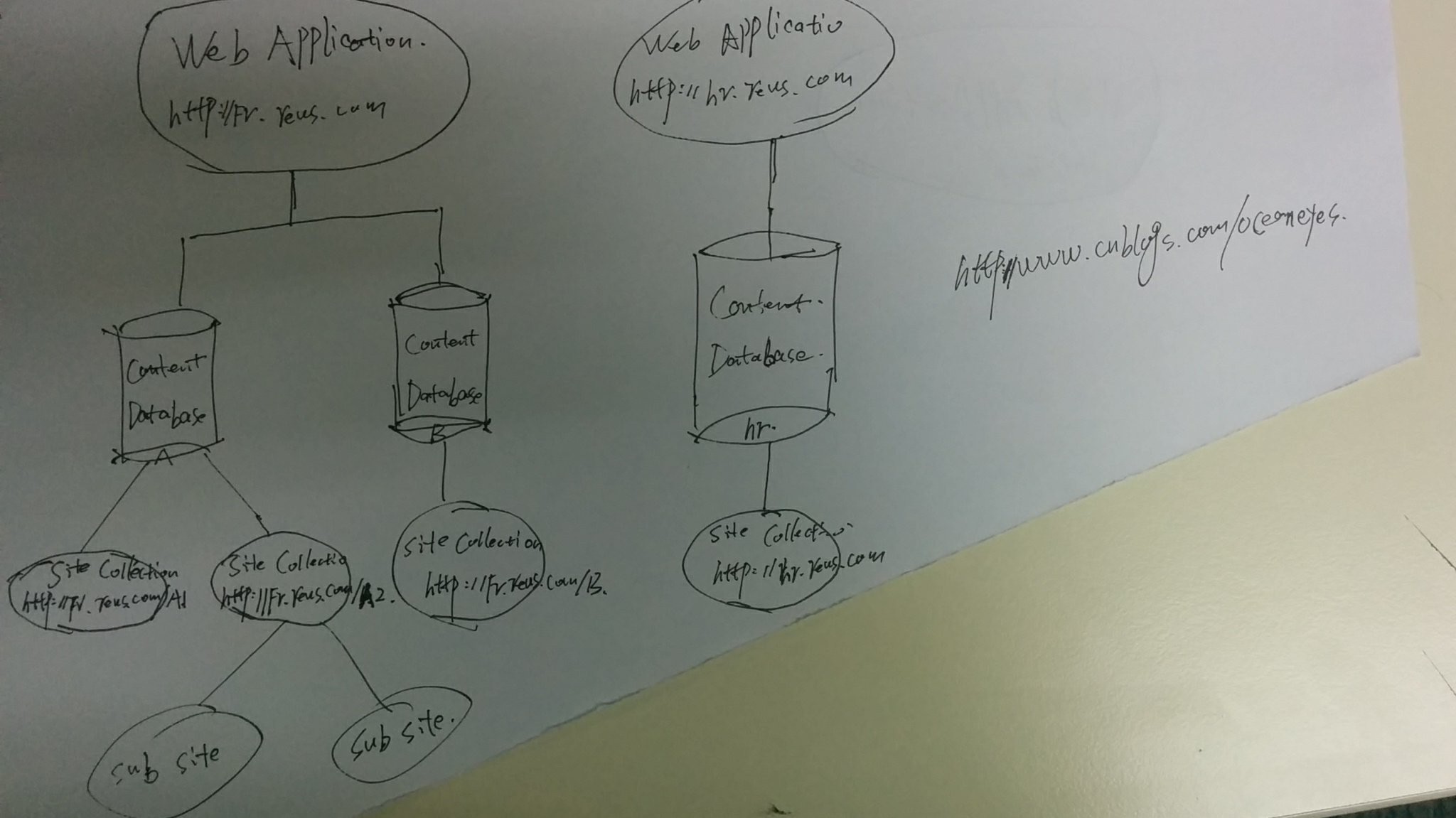

阅读目录 SharePoint WebApplication Structure 之前一篇文章《两张图看清SharePoint 2013 Farm 逻辑体系结构》谈到Web Application,Content Database,Site Collection的关系。有了这个逻辑结构图之后,这篇文章将使用PowerShell,来更加直观的展现SharePoint WebApplicatio...

使用PowerShell调用MTools分析MongoDB性能并发送邮件

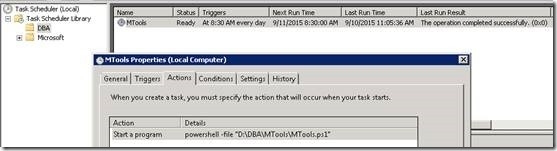

使用PowerShell调用MTools分析MongoDB性能并发送邮件 问题描述: 在MongoDB日常运维中,经常需要查看连接数的趋势图、慢查询、Overflow语句、连接来源。 解决方案: 1. 将Windows备份机目录挂载到MongoDB本地目录下,将LogRotate切换后的最新一个日志拷贝到备份目录。 参考博文:《在Linux下挂载Windows系统共享目录》 2. 在Win...

本页面内关键词为智能算法引擎基于机器学习所生成,如有任何问题,可在页面下方点击"联系我们"与我们沟通。

powershell分析相关内容

powershell您可能感兴趣

- powershell命令

- powershell active

- powershell自动化

- powershell应用

- powershell ssh

- powershell脚本

- powershell web

- powershell ip

- powershell ip地址

- powershell访问

- powershell windows

- powershell管理

- powershell server

- powershell sql

- powershell文件

- powershell azure

- powershell自动化运维

- powershell v3

- powershell权威指南

- powershell exchange

- powershell操作

- powershell sharepoint

- powershell系统

- powershell ad

- powershell安装

- powershell实战指南

- powershell信息

- powershell邮箱

- powershell设置

- powershell服务器