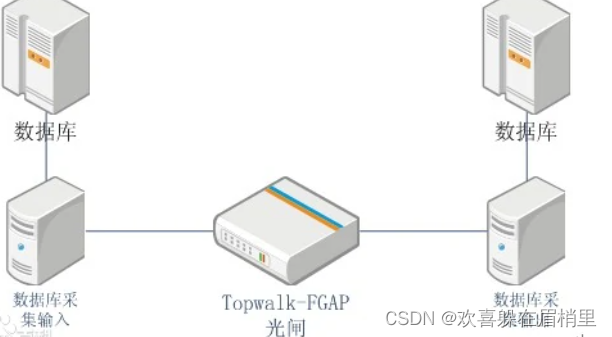

计算机网络安全隔离之网闸、光闸

1、网闸、光闸的产生 目前的市场上的安全隔离类产品主要有3类:网络隔离产品就是俗称的网闸,网络单向导入产品就是俗称的光闸,终端隔离产品形态为硬件隔离主板或者专用计算机,目前的网闸和光闸仍保存着数亿元的市场规模,而终端隔离产品逐渐消失。 2000年的国内网闸市场发展起源于2000年,由于当时政府信息化和电子政务系统建设步伐加快,在电子政务内外网和专网间交换信息就是基本需求,但是在政...

网络安全基础之计算机硬件介绍(上

前言 版权声明:本文为本博主在CSDN的原创文章搬运而来,遵循 CC 4.0 BY-SA 版权协议,转载请附上原文出处链接和本声明。 原文链接:https://blog.csdn.net/weixin_72543266/article/details/1...

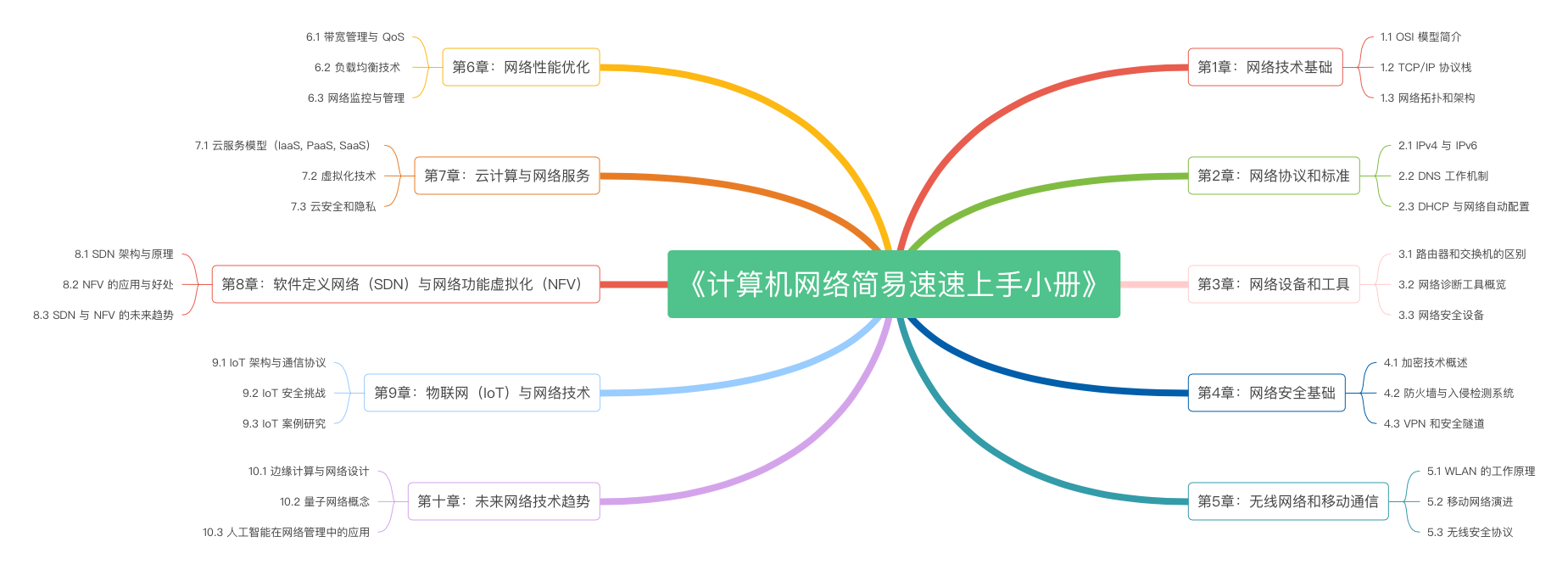

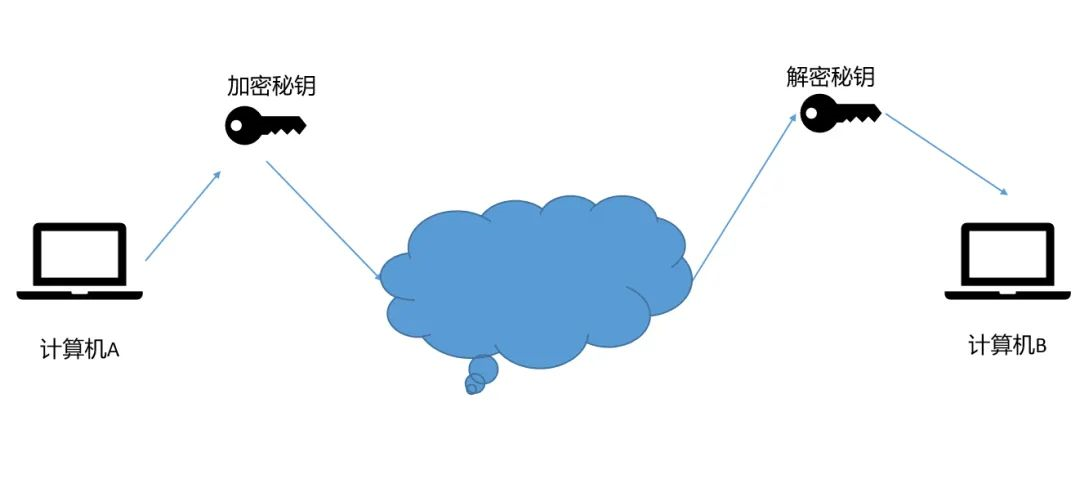

《计算机网络简易速速上手小册》第4章:计算机网络安全基础(2024 最新版)

4.1 加密技术概述 - 解锁数字世界的魔法书 4.1.1 基础知识详讲 加密技术是网络安全的基石,它通过将明文信息转换成无法读懂的密文来保护数据的私密性。加密分为两大类:对称加密和非对称加密。 对称加密:加密和解密使用同一个密钥。速度快,适用于大量数据的加密,典型算法有AES和DES。 非对称加密:使用一对密钥,一个公开密钥用于加密,一个私有密钥用...

网络安全威胁——计算机病毒

1. 定义 计算机病毒是计算机程序编制者在计算机程序中插入的破坏计算机功能或者破坏数据,影响计算机使用并且能够自我复制的一组计算机指令或程序代码。因其特点与生物学上的病毒有相似之处,所以人们将这些恶意计算机程序称为“计算机病毒”,有时也简称为“病毒”。 计算机病毒普遍具有感染性、寄生性、隐蔽性、触发(潜伏)性的特性,其传播速度快,攻击方式多样。病毒进入用户主机之后会对其造成不同程...

2023年台州市第三届网络安全技能大赛(MISC)—李先生的计算机

有一天晚上,李先生毕业多年的"大学同学"找他借钱。你知道对方的银行卡号和李先生借给他多少钱吗?flag格式:DASCTF{金额_银行卡号},如:DASCTF{100_1234567890}考点:取证题FTK-imager工具下载:链接: https://pan.baidu.com/s/1zCWiXhuMlDTaFOjZx13bCA?pwd=yfq9提取码: yfq9导入后工具进行提取文件导出 另....

网络安全第8章课后题 计算机及手机病毒防范

1.选择题(1)在计算机病毒发展过程中,( )给计算机病毒带来了第一次流行高峰,同时病毒具有了自我保护的功能。A. 多态性病毒阶段 B. 网络病毒阶段C. 混合型病毒阶段 &a...

《网络安全0-100》蠕虫对计算机的威胁

蠕虫对计算机安全的威胁计算机蠕虫对计算机安全构成严重威胁,具体表现如下:网络拥堵:蠕虫通过大量的网络传输和复制活动,会导致网络拥堵,降低网络的可用性和性能。大规模的蠕虫爆发可能会使整个网络瘫痪,影响正常的网络通信和服务。数据丢失:某些蠕虫可能会破坏或删除文件,导致数据丢失。这对个人用户和企业来说都是一个巨大的损失,可能导致重要数据的永久损坏或无法恢复。隐私泄露:蠕虫可能会窃取敏感信息,如用户账号....

《网络安全0-100》计算机蠕虫特点

计算机蠕虫具有以下几个显著特点:自我复制:蠕虫能够自动复制自身,并将复制品传播到其他计算机上。这种自我复制的能力使得蠕虫在短时间内可以迅速扩散到大量主机,形成蠕虫爆发。独立传播:与计算机病毒需要依赖宿主文件传播不同,蠕虫可以通过计算机网络自主传播,无需依附于其他文件或程序。利用漏洞:蠕虫通常会利用计算机系统°中的漏洞来入侵主机。一旦成功入侵,它们会尝试在目标计算机上复制自身,并继续寻找新的目标。....

《网络安全0-100》什么是计算机蠕虫

计算机蠕虫背景 计算机蠕虫的诞生与计算机网络的发展密切相关。20世纪60年代末和70年代初,互联网还处于早期阶段,存在着相对较少的计算机和网络连接。然而,随着计算机技术的进步和互联网的普及,计算机网络得以迅速扩张,连接的计算机数量也急剧增加。这种广泛的网络连通性为蠕虫的传播提供了基础。计算机蠕虫可以通过网络迅速传播到其他计算机,无需人工干预。因此,计算机网络的快速发展为蠕虫的传播提供了广阔的舞台....

计算机网络安全引论

引子按照我的学习计划中是有打算介绍HTTPS、密码学,学习Java中的加密体系的,Java中的加密体系主要是因为有一次对接第三方的单点登录的时候, 第三方给的解密方案不对,导致解不出来,后来是福致心灵了,看了一篇博客,运气好解开了,但是不明白为什么,于是就打算介绍下Java中加密体系的设计。最近在看计算机网络安全相关的东西,发现HTTPS、密码学在网络安全中也有讨论, 于是就打算把这两个方向的前....

本页面内关键词为智能算法引擎基于机器学习所生成,如有任何问题,可在页面下方点击"联系我们"与我们沟通。